stop guessing who has access to your systems

We map every identity, SaaS application, and shadow AI tool across your infrastructure to eliminate hidden risks.

Then we fix what needs fixing

Our key security partners:

of former employees keep access to at least one company app

Beyond Identity

of manual offboarding misses SaaS applications

Reco, 2026

of intrusions are malware-free, where attackers simply log in

CrowdStrike, 2026

your stack is leaking access in three places

identity leaks

Former employees still in the directory

Active users without MFA

Admin accounts running unprotected

saas sprawl

OAuth grants nobody approved, reading emails and documents.

Trial integrations from 18 months ago, still active.

Shadow apps connected to your directory without IT review.

Licenses you pay for, nobody uses.

ai exposure

Personal ChatGPT or Claude accounts handling company data.

AI browser extensions installed without audit trail.

Connector apps pulling content into AI models.

Random tools training on your internal data.

three areas,

one problem

The access chaos, the SaaS sprawl, and the AI tool risk are mostly symptoms of the same thing:

the company grew faster than the infrastructure that governs it.

We work across all three because fixing one without the others doesn't hold.

we map it all & then we show you what to fix first

Most security reports tell you what's wrong and leave you to figure out what to do. Ours don't.

Every finding gets a priority (P0, P1, P2) and a concrete next move. What to do, in what tool, whether you need additional licenses.

ghost accounts and abandoned access

Former employees still authenticating six months after they left. Contractors whose project ended in 2024. Service accounts created by developers who don't work here anymore.

unauthorized integrations and shadow apps

OAuth grants nobody approved, with full mailbox read scope. SaaS apps connected to your directory without IT review. AI tools pulling content from internal systems through forgotten API keys.

privilege creep and admin sprawl

Accounts with permissions far beyond their role. Admin counts that multiplied during one-off projects and never got rolled back. Service accounts set as admins because it was easier at the time.

Trusted by:

what every access scan delivers:

1

main report

Every account, every OAuth grant, every shadow SaaS connection, every admin role and service identity in your environment. Mapped to who owns them, what they have access to, and where the risk sits. Not raw data export. Interpreted by us before it reaches you.

2

fix list with clear priorities

Concrete next moves per finding. What needs disabling today (P0), what needs cleanup this quarter (P1), what to schedule for next review cycle (P2). Each item names the tool, the action, and any license dependency.

3

identity security maturity score

A scorecard across the dimensions we measure: MFA coverage, privileged access hygiene, offboarding completeness, OAuth governance, shadow SaaS visibility, and AI tool exposure.

4

executive summary

One page version of the report. Plain language, no jargon. Use it for internal updates, board reporting, insurance applications, customer security questionnaires.

5

educational pack

Checklists and templates matched to your report's specific findings. If we found offboarding workflow gaps, you get the workflow template that you can execute even without us on the next engagement.

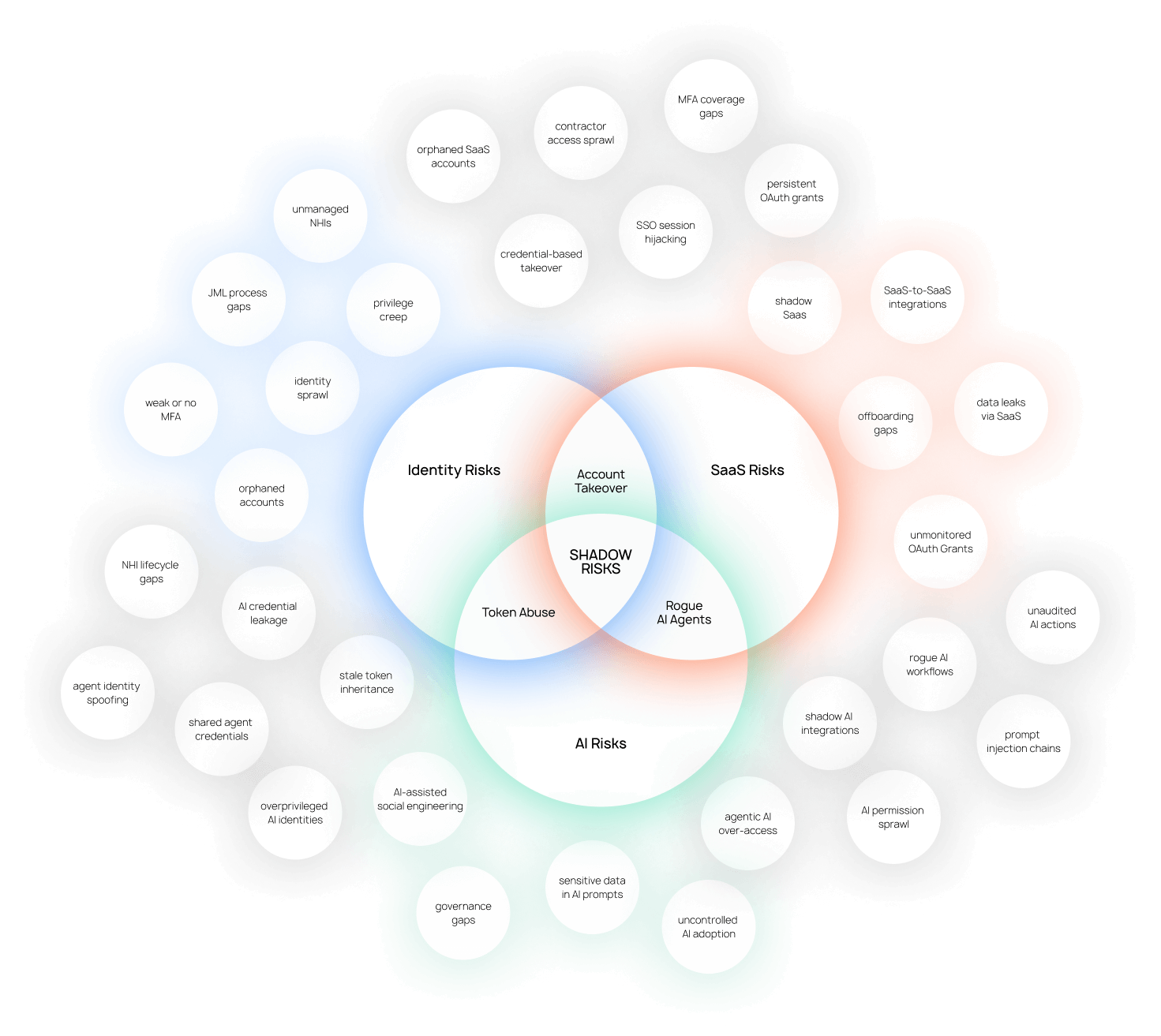

get to know the full picture of shadow risks emerging in 2026

The full map with detailed risk breakdowns across Identity, SaaS, and AI, how they connect at the intersections, and an 17-point self-assessment checklist to see where your company actually stands today.

Share it with your team. Use the checklist in your upcoming security review. Pin the map where your IT team can see it.

Practitioner guides on identity, access, and operational security

How to Govern AI Use in Your Company: A Framework for EU Organizations

Remove Local Admin Rights: Balancing Security and Productivity

Zero Trust: A Modern Framework for Digital-First Companies

Ghost Accounts: Find Access Former Employees Still Hold

three areas where we work

the access scan is the entry point for most clients, but identity, SaaS, and AI security each go deeper - here's where each leads

You probably have more active accounts than active employees

Former contractors still in Slack. Developers with admin rights from a role they left two years ago. Offboarding that happens in HR only.

The result is that you can't answer the question any auditor or enterprise client will eventually ask: who has access to your systems right now, and why?

Where this goes deeper:

Identity audit across your full tool stack

SSO, directory, and MFA setup

Joiner, mover, leaver process design

Offboarding automation

Quarterly access review cadence

Tool selection sized to your company

Your team is already using tools you don't know about

At 100 people, the average company runs 200+ SaaS tools.

IT knows about 60 of them.

The rest sit on personal cards, free tier accounts, and that recurring charge nobody can explain. Each one processing personal data is a gap in your GDPR register. Each one is a door you don't control.

Where this goes deeper:

Full SaaS discovery and inventory

Shadow app identification and risk assessment

Tool selection matched to your size and needs

App request and approval workflow

78% of your employees are already using AI tools at work

Developers using coding assistants that pull from internal repos. Marketing pasting client briefs into ChatGPT. Support staff using tools with no data processing agreement in place.

About 27% of what goes into AI tools is sensitive information and that number doesn't drop with wider and wider AI adoption.

Banning everything doesn't work either. We've watched that play out. People use the tools anyway, just less visibly.

Where this goes deeper:

AI tool discovery across the organisation

Risk assessment by tool and use case

Acceptable use policy

Approved tools framework

GDPR and further compliance review

Tool selection for monitoring and governance

let's start with a conversation

Most first conversations start with not quite knowing what you have or where to begin. That's normal, and it's exactly where we're useful.

Tell us what prompted this. An upcoming audit, an incident, a client's security questionnaire, or just a sense that things have gotten messy.

We'll take it from there

.svg.png)