Pełna mapa wszystkich tożsamości i dostępów

Platforma identity governance zaprojektowana dla nowoczesnych firm. Cykl życia kont, odkrywanie shadow IT, mapowanie uprawnień OAuth — wszystko w jednym narzędziu. Pierwsze dane już w 24h.

Audyt dostępów i inwentaryzacja tożsamości

SSO oraz MFA setup i konfiguracja

Joiner/Mover/Leaver, czyli pełny cykl życia tożsamości

Automatyzacja offboardingu

Access reviews i recertyfikacja

YeshID to warstwa governance współpracująca z Google Workspace, Microsoft 365 i Oktą. Daje pełny widok tożsamości, automatyzację lifecycle i kontrolę dostępów w jednym miejscu, bez migracji katalogu.

.webp)

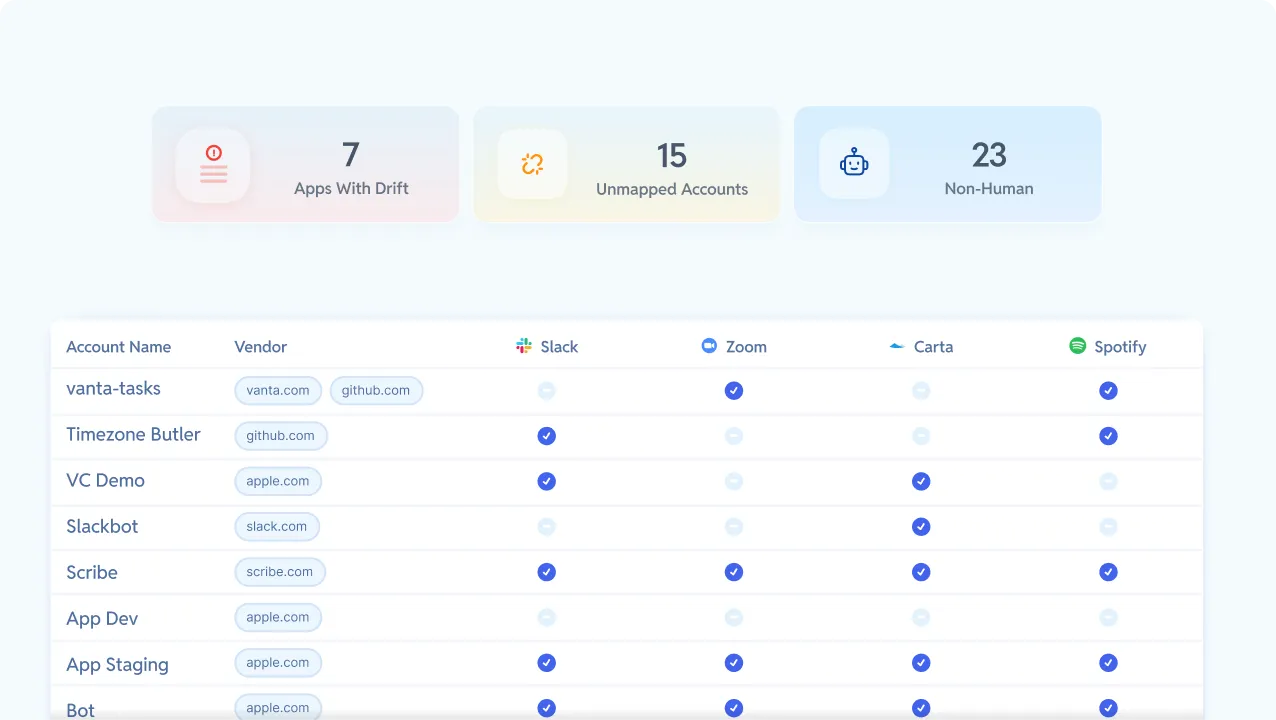

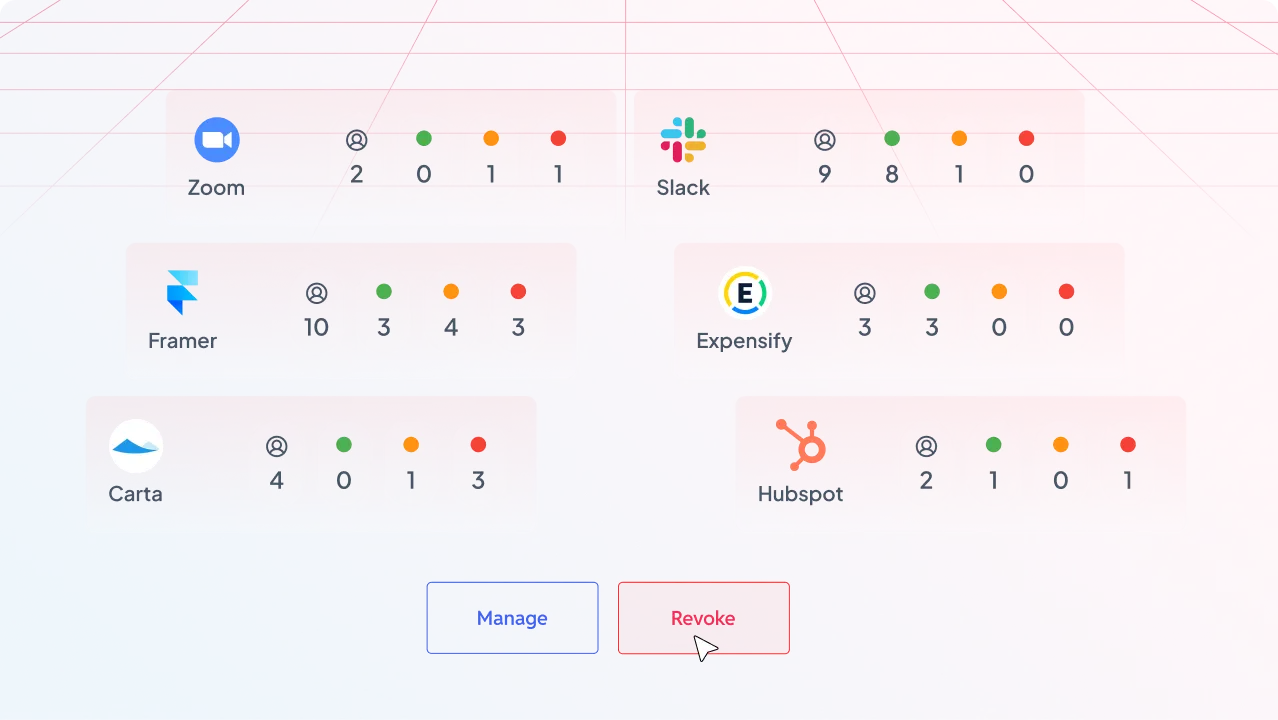

Access Grid, widok na wszystko

Centralnym obszar YeshID w czasie rzeczywistym pokazujący wszystkie aplikacje i tożsamości. Na przecięciu zobaczysz stan dostępu: przyznany lub nie, jakie role, jakie uprawnienia, jakie zakresy OAuth.

Tożsamości to nie tylko pracownicy. Access Grid obejmuje kontrahentów, konta tymczasowe, service accounts, boty, tokeny API, integracje CI/CD i AI agentów. Jeśli coś ma dostęp, ma wiersz w siatce.

Dla aplikacji podłączonych przez API dane synchronizują się na bieżąco. Administratorzy przyznają i odbierają dostępy bezpośrednio z gridu, a YeshID przekłada każde kliknięcie na wywołanie API w podłączonej aplikacji.

Dla kogo?

Dobór konfiguracji zależy od skali i architektury.

Mniejsze firmy zwykle radzą sobie z dostępami intuicyjnie. IT zna każdego i wie, kto czego używa, offboarding robi jedna osoba w ciągu godziny, a lista aplikacji mieści się w głowie.

W firmach 100+ to przestaje działać, gdyż skala zmienia mechanikę problemu. Zespoły pracują między sobą, rotacja jest większa, przestajesz kojarzyć nowych pracowników, a część z nich pracuje tylko zdalnie.

To jest moment, w którym firmy zaczynają rozmawiać o IAM nie jako o projekcie bezpieczeństwa, ale jako o podstawowej higienie operacyjnej.

Liczba systemów rośnie nieliniowo

Firma 50-osobowa używa szacunkowo kilkudziesięciu aplikacji. Firma 200-osobowa, szczególnie jeśli ma kilka działów z różnymi potrzebami, używa wielokrotnie więcej. Każda aplikacja to osobny model dostępu, osobna lista użytkowników, osobne uprawnienia do zarządzania

Rotacja rośnie

Im więcej ludzi, tym więcej zmian: awanse, zmiany działów, odejścia, kontrahenci na czas określony. Każda zmiana powinna pociągać za sobą aktualizację uprawnień. W praktyce to często nie następuje, bo nikt nie ma czasu, bo procedura nie jest jednoznaczna, albo system, w którym trzeba coś zmienić, nie jest podłączony do centralnego katalogu.

Odpowiedzialność jest rozmyta

W małej firmie offboarding robi konkretna osoba. W firmie 100+ HR zamyka konto w systemie kadrowym, IT zamyka konto w Active Directory, a za aplikacje SaaS, repozytoria na GitHubie i konto w narzędziu do analityki odpowiada każdy i nikt.

Historyczne decyzje kumulują się

Każde konto, które nie zostało zamknięte w odpowiednim momencie, każde uprawnienie nadane "tymczasowo" i każdy token wygenerowany do projektu, który się skończył, zostaje w systemie. Po trzech latach takich decyzji masz środowisko, którego nie da się zrozumieć bez narzędzia, które je zmapuje.

Kompleksowe rozwiązanie do zarządzania tożsamościami

YeshID bazuje na poświadczeniach, które już masz w infrastrukturze i pozwala Ci zarządzać wszystkim z jednego miejsca w sposób całościowy i zautomatuzowany.

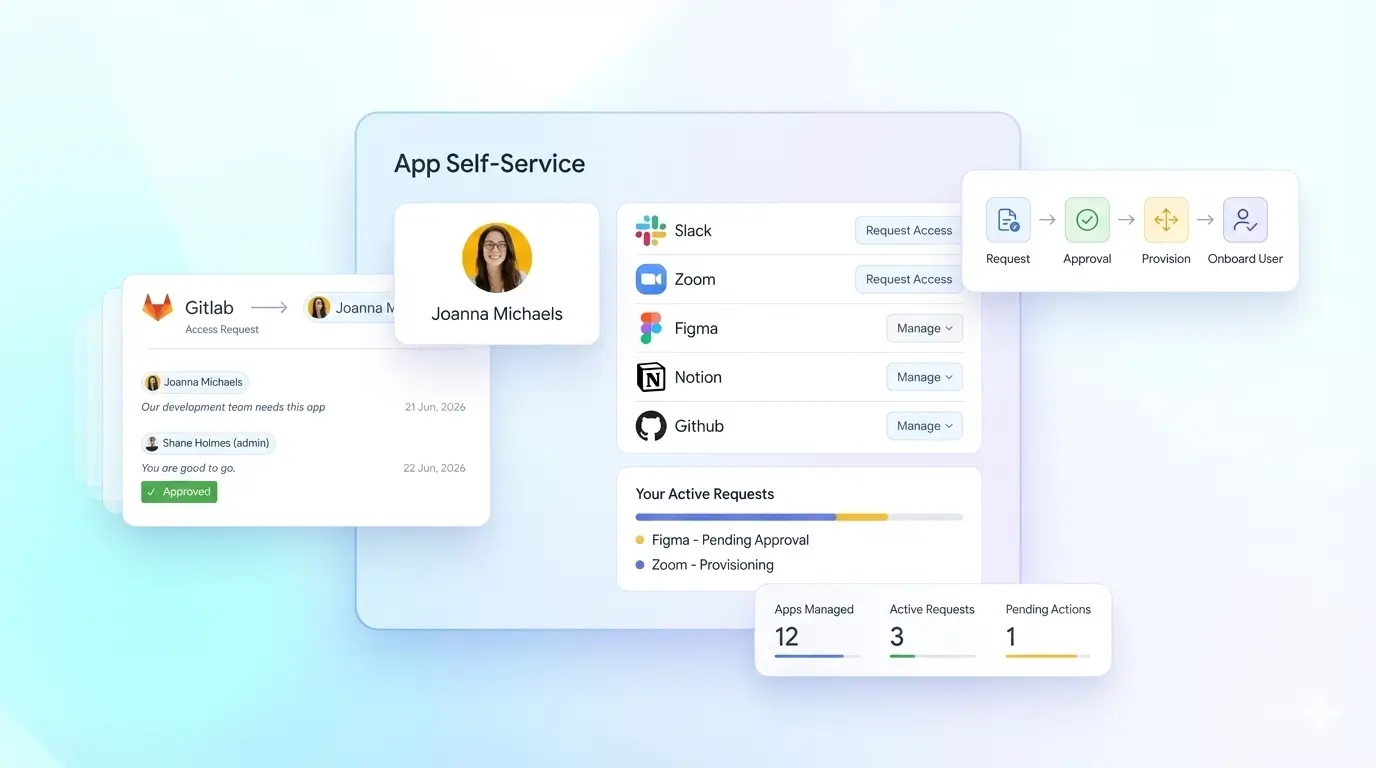

Identity Lifecycle Management

Automatyczny provisioning i deprovisioning wyzwalany zdarzeniami z HRIS (BambooHR, Workday, HiBob) lub zmianami w katalogu. YeshLists to szablony zadań łączące kroki automatyczne z ręcznymi (coś w rodzaju "Asany dla tożsamości"). Nowy pracownik dostaje dostępy zgodne z rolą od pierwszego dnia, nie czeka na ręczne uprawnienia od admina.

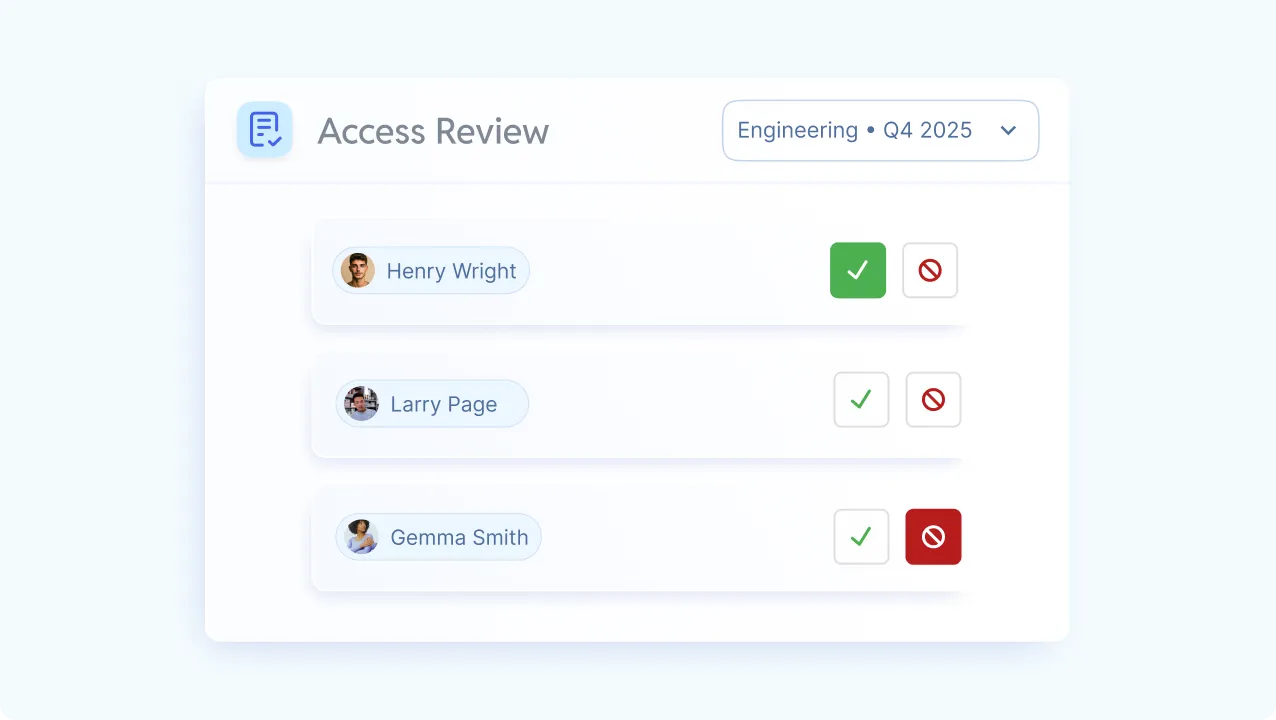

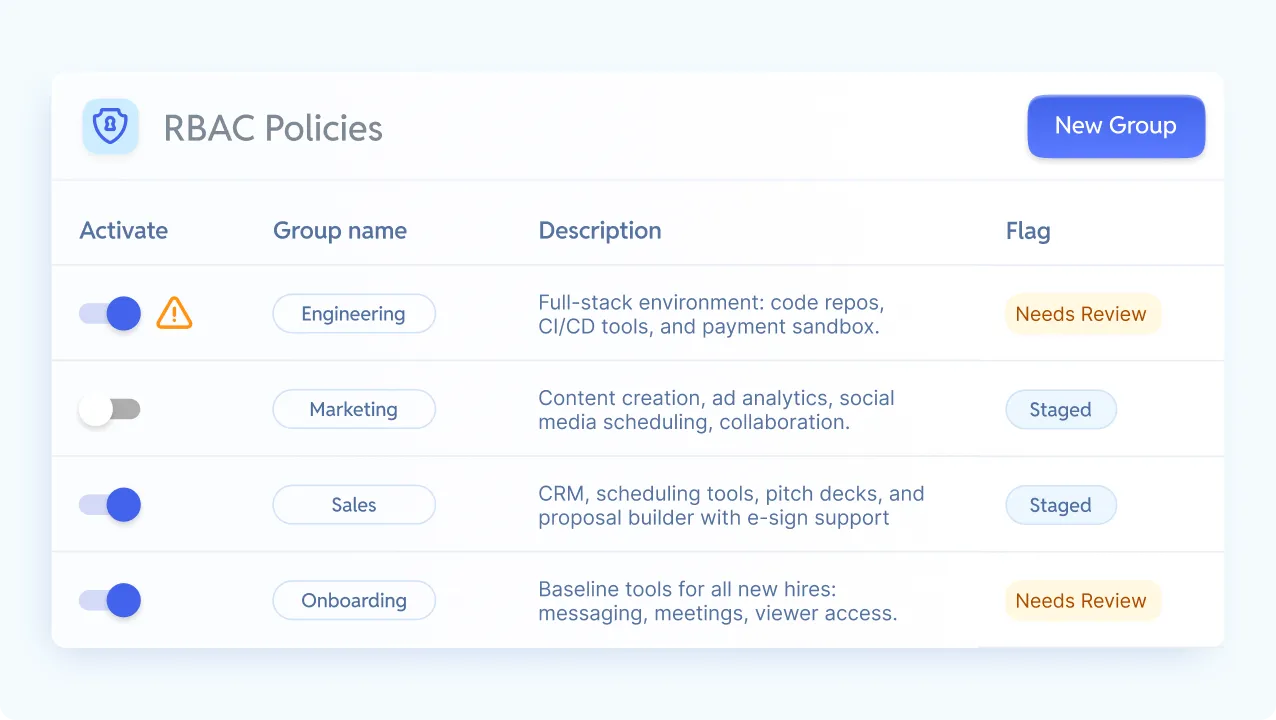

Identity Governance i Access Reviews

Cykliczne przeglądy dostępów przypisane według roli, managera lub właściciela aplikacji. Podstawą są rzeczywiste uprawnienia pobrane z aplikacji, nie nazwy grup. Eksport to jeden arkusz per aplikacja. Dowody dla SOC 2, ISO 27001 i SOX gotowe bez odtwarzania logów.

Non-Human Identity Management

Service accounts, tokeny API, boty, tożsamości CI/CD i długożyjące poświadczenia jako pełnoprawne wiersze w Access Grid, obok kont ludzkich. Alerty przy nieoczekiwanym nadaniu uprawnień admina kontu technicznemu. Rae analizuje rozrost NHI i wskazuje priorytety naprawcze.

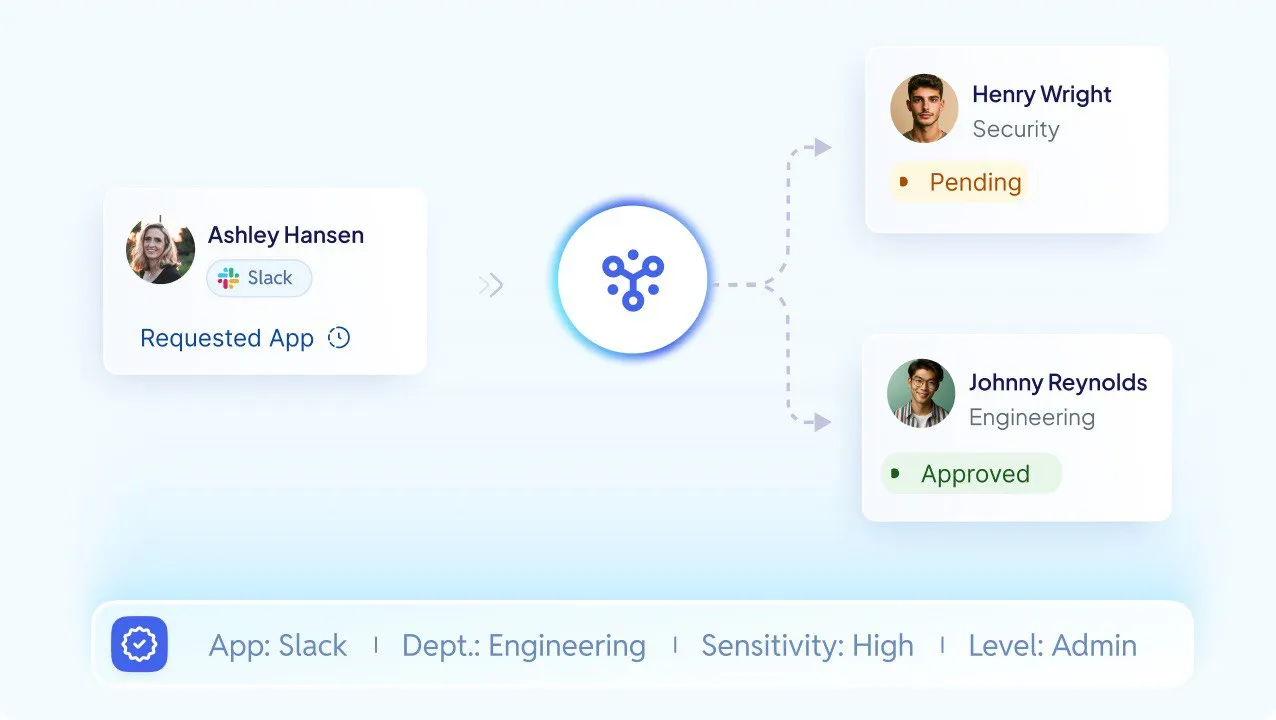

Access Requests i JIT

Pracownicy zgłaszają potrzebę dostępu przez Slack lub MS Teams jedną komendą. Manager zatwierdza bezpośrednio we wiadomości. Dostęp czasowy (Just-In-Time) wygasa automatycznie, nawet dla aplikacji bez natywnego wsparcia dla terminowych uprawnień. Wszystko z logami.

Shadow Access i SaaS Visibility

Inwentaryzacja każdej aplikacji, do której pracownicy logują się przez "Sign in with Google" lub "Sign in with Microsoft." Klasyfikacja zakresów OAuth: zwykłe, wrażliwe, krytyczne. Natychmiastowe odwołanie tokenu OAuth z dashboardu. Uzupełnienie przez integrację z narzędziami finansowymi (Ramp), dzięki czemu system wykrywa także SaaS-y poza katalogiem IT.

Drift Detection i Remediation

Wykrywa rozbieżności między polityką a stanem faktycznym: nieaktualne uprawnienia, konta z prawami admina bez uzasadnienia, konfiguracje, które odeszły od zamierzonego stanu. Fix Drift (Beta) generuje workflow naprawczy z podglądem zmian przed wykonaniem.

Integracje

Zarządzanie tożsamością i dostępem to zestaw procesów i narzędzi, które odpowiadają na jedno fundamentalne pytanie:

→ kto ma dostęp, do czego, dlaczego i czy wciąż powinien.

W praktyce IAM obejmuje cały cykl życia konta w organizacji: od momentu, gdy nowa osoba dołącza do firmy i dostaje dostęp do systemów, przez każdą zmianę roli w trakcie zatrudnienia, aż do dnia odejścia, kiedy te dostępy powinny zostać cofnięte.

Obejmuje też dostępy, które nie należą do konkretnych osób: konta serwisowe, tokeny API, uprawnienia aplikacji.

IAM nie jest jednym narzędziem. To domena złożona z procesów, polityk i technologii, które razem tworzą kontrolę nad tym, kto może co zrobić w środowisku IT organizacji.

Rae: agent AI wspomagający architekturą bezpieczeństwa

Rae to pełnoprawny agent działający na żywych danych Access Grid z celowo ograniczonym zakresem działania w każdym trybie

Pełna kontrola nad działaniami

Rae pyta, zanim odczyta wrażliwe dane. Czyta, zanim zaproponuje zmianę. Wykonuje tylko zatwierdzone, ustrukturyzowane akcje.

Każda operacja jest audytowalna i przebiega tymi samymi ścieżkami zatwierdzania co akcje ręczne.

Co Rae robi w praktyce?

Odpowiada na pytania IAM w języku naturalnym ("Dlaczego ten użytkownik ma dostęp do tej aplikacji?"). Wykrywa ryzyka bez czekania na ręczne uruchomienie przeglądu. Generuje onboarding i offboarding workflow z opisu procesowego. Generuje i utrzymuje kod integracji dla aplikacji bez SCIM. Koreluje dane tożsamości z sygnałami bezpieczeństwa na potrzeby analizy incydentów.

Bezpieczne wykorzystanie możliwości AI

YeshID stosuje architekturę "Rule of Two" opartą na modelu bezpieczeństwa Meta i Chromium. W jednej sesji agent nie może jednocześnie przetwarzać niezaufanych danych wejściowych, mieć dostępu do wrażliwych systemów i zmieniać stanu środowiska.

Trzy osobne tryby:

ASK (employee-facing, Slack/Teams)

Przetwarza requesty od pracowników, komunikuje i kieruje do osób zatwierdzających. Bez dostępu do bazy polityk IAM. Priorytetem jest sprawna obsługa próśb o dostęp bez ryzyka nieautoryzowanego przyznania uprawnień.

READ (admin, analiza)

Dostęp read-only do logów i danych tożsamości. Bez możliwości zmiany stanu. Dzięki temu nawet przy próbie prompt injection wynik to co najwyżej błędna analiza, nie zmiana uprawnień.

WRITE (executor)

Zmienia stan środowiska wyłącznie na podstawie zatwierdzonych, ustrukturyzowanych inputów z poprzednich trybów. Nigdy nie przetwarza bezpośrednio poleceń w języku naturalnym.